Die Motivation

Ohne Softwareanteile sind heutige Industrieanlagen, egal welcher Industriesparte kaum noch vorstellbar. Ohne Vernetzung einzelner PLCs (Programmable Logic Controller), Industrie PCs, Panelsysteme, und Engineering Workstations auch nicht.

Moderne Industrieanlagen wollen ihren Kunden die Vorteile von Sensor-to-Cloud, Industry 4.0 bis IIot (Industrial Internet of Things) anbieten. Diese Lösungen funktionieren ohne Software und ohne Vernetzung der einzelnen Komponenten nicht.

Beteiligte Parteien bei diesen Lösungen sind unter anderem die Forschung- und Entwicklungsteams der Komponentenhersteller, die Applikationsentwickler der Maschinenbauer, und schließlich die Anlagenbetreiber.

Die Notwendigkeit von Cyber Security Fachwissen zur Bewältigung dieser Anforderungen bei den drei genannten Parteien möchte ich anhand des Anwendungsfalls, Sensor-to-Cloud grob skizzieren.

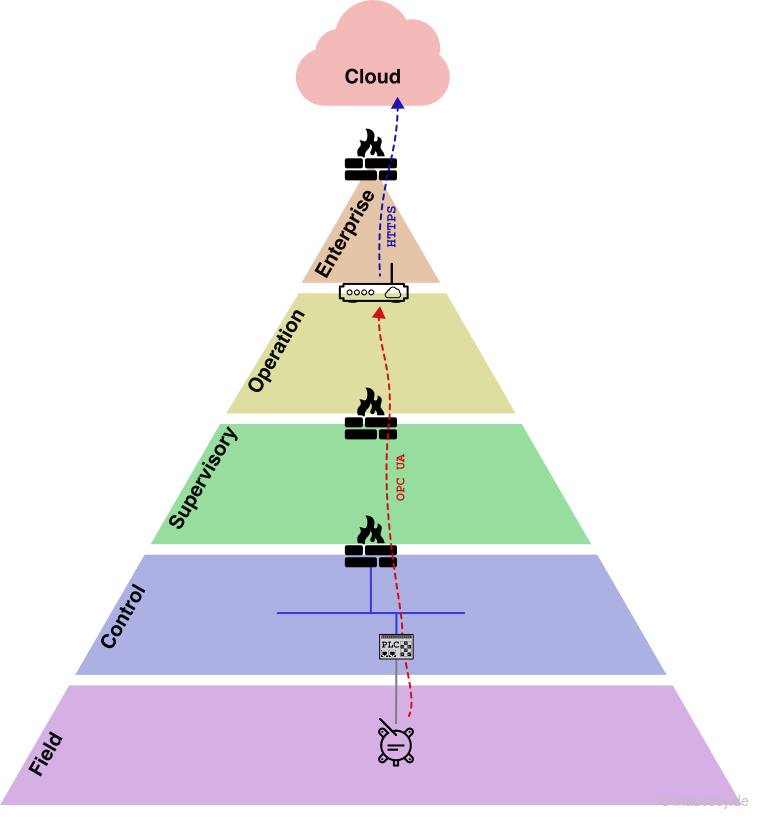

Die PLC des Komponentenherstellers stellt über einen flexibel konfigurierbaren OPC UA Service Sensordaten im Netzwerk zur Verfügung. Der Applikationsentwickler, aggregiert die Daten und sendet diese über ein Edge-Device mit HTTPS REST API über die DMZ des Anlagenbetreibers in die Cloud.

Dabei ist es im Interesse aller Beteiligten, dass alle Bestandteile der Lösung nach Cyber Security Gesichtspunkten entwickelt, konfiguriert, installiert, und gewartet werden.

Industrial Cyber Security Best Practices und internationale Cyber Security Standards für solche Lösungen stellen unter anderem folgende Anforderungen.

- Der Komponentenhersteller

- entwickelt die PLC nach dem Prinzip Secure by Default und bietet Hardening Guidelines an, um die PLC Applikation noch weiter abzusichern

- hat einen Vulnerability Handling Prozess der über, Patch Verfügbarkeit und mitigierende Maßnahmen informiert

- Der Maschinenbauer

- Installiert, konfiguriert, wartet und dekommissioniert Komponenten unterschiedlicher Hersteller in Cyber Security sicheren Netzwerksegmenten

- entwickelt eine Risikonanalyse der Lösung für den Anlagenbetreiber

- Der Anlagenbetreiber betreibt ein Cyber Security Management System

Die punktuell skizzierten Aufgabenbereiche sind nur mit der notwendigen Cyber Security Fachkenntnis umsetzbar.

Brechen wir im Folgenden die Komplexität herunter und betrachten die Situation beim Komponentenhersteller.

Produkte der Industrieautomatisierung nach einem Secure Development Lifecycle (SDL), wie z.B. der IEC 62443-4-1 zu entwickeln stellt viele Unternehmen heute vor eine Herausforderung.

Gründe denen ich oft begegne sind unter anderem:

- Cyber Security wurde vom Management bisher noch nicht mit der notwendigen Priorität behandelt

- In der Vergangenheit wurde Cyber Security von Kunden nicht aktiv nachgefragt

- Softwareentwickler, Tester, oder Kundenvertreter in der Maschinenbaubranche mit Cyber Security Erfahrung sind noch nicht großflächig anzutreffen

Aufbau von Cyber Security Expertise im Unternehmen

Zu beachten gilt, ein Secure Development Lifecylce kann nur dann erfolgreich in einem Unternehmen nachhaltig umgesetzt werden, wenn die notwendige Fachkenntnis verfügbar ist. Diese Vorbedingung gilt nicht zuletzt auch für SDL Zertifizierungen wie der IEC 62443-4-1.

Wie auch bei der Umsetzung des SDL im Unternehmen muss auch beim Aufbau von Cyber Security Expertise der konsequente Wille der Unternehmensleitung gegeben sein. Meine Erfahrung zeigt, dass man ansonsten viel Zeit und Energie in einen zahnlosen Tiger investiert.

Der Aufbau von Cyber Security Fachkenntnis im Unternehmen bringt Anstrengungen für das Unternehmen mit sich. Insbesondere deshalb sollte diese nachhaltige Cyber Security Investition im Interesse des Unternehmens sein. Es gibt unterschiedliche Möglichkeiten Cyber Security Expertise im Unternehmen aufzubauen, im Folgenden möchte ich drei Ansätze diskutieren.

Internes Cyber Security Consulting

Diese Strategie bringt Cyber Security Fachkenntnis über eine unternehmensinterne zentrale Abteilung in Produkte. Diese Abteilung präsentiert sich als Berater/Consultant für einzelne Produktvertreter/Projektleiter. Vertreter der zentralen Cyber Security Abteilung begleiteten und unterstützen dabei die Produktentwicklung über den ganzen Lebenszyklus.

Die folgenden Aufgabenbereiche führen Beispiele auf, denen sich Cyber Security Fachkräfte in Unternehmen annehmen:

- Unternehmens internes Cyber Security Consulting zu spezifisch, technischen Fragestellungen, wie z.B. Threat modeling, Statische Source Code Analyse, bis hin zur adäquaten Dokumentation einer produktspezifischen Härtungsstrategie

- Unternehmensinternes Cyber Security Strategiemanagement

- Cyber Security Kundenkommunikation, für Beratungsgespräche oder Cyber Security Anforderungsmanagement

- Vulnerability und Issue Handling bei entdeckten Schwachstellen (Vulnerabilities) die in eigenen Produkten oder in Drittkomponenten aufgetreten sind

- Wartung und Unterstützung bei der Auditierung von Cyber Security Prozessen, einem SDL.

Jedoch sind dabei folgende Herausforderungen zu berücksichtigen:

- Cyber Security Fachpersonal mit Fokus auf Industrieautomatisierung ist möglicherweise nicht bereit am Arbeitsmarkt verfügbar

- Unternehmensinvestitionen in spezialisiertes Fachpersonal geht oftmals mit hohen Personalkosten einher

Externe Expertise

Insbesondere für kleinere und mittlere Unternehmen kann ein Zukauf von Cyber Security Fachkenntnis zur Implementierung eines SDL plausibel sein. Das gilt insbesondere für dessen Einführung.

Externe Expertise bietet folgende Vorteile:

- Interne Cyber Security Expertise wird durch externe Seminar- und Schulungsangebote aufgebaut

- SDL konforme Prozesse werden mit beteiligten Abteilungen entwickelt, basierend auf Best-Practice Erfahrungen der externen Berater

- Wechselnde externe Dienstleister bringen unterschiedliche Erfahrungen und Expertisen mit

Neben diesen Vorteilen sollten folgende Aspekte berücksichtigt werden:

- Die SDL-Anforderungen sind eng mit dem Produktentwicklungszyklus des Unternehmens verwoben. Daher kann eine enge Kopplung mit externen Dienstleistern entstehen.

- Mittel- bis langfristig ist die Zusammenarbeit mit externen Dienstleistern kostspielig

Diffusion der Expertise

Dieser Ansatz zielt darauf ab, die Vorteile der beiden vorherigen Ansätze zu kombinieren.

Automatisierungsunternehmen verfügen über eine unternehmensinterne Cyber Security Abteilung. Dieses Kernteam hat unter anderem den Auftrag, Cyber Security Subject Matter Experts auszubilden. Diese Cyber Security Subject Matter Experts kommen beispielsweise aus den Produktentwicklungsteams und erhalten ein angemessenes Cyber Security Training. Damit sind sie in der Lage die Cyber Security Aufgaben des SDLs eigenständig durchzuführen und bringen gleichzeitig produktspezifisches Wissen mit ein. In welchem Umfang die Cyber Security Subject Matter Experts ihre ursprünglichen Aufgaben weiter verfolgen ist individuell zu betrachten.

Ich empfehle den Ansatz der Diffusion der Cyber Security Expertise, mit evtl. unternehmensabhängigen Variationen.

Meine Gründe sind:

- Awareness: Cyber Security Bewusstsein breitet sich großflächiger im Unternehmen aus, mit dem Effekt, dass Cyber Security ganz nebenbei mitberücksichtigt wird und nicht als zusätzliche Belastung wahrgenommen wird

- Time to Market: Insbesondere bei Unternehmen, die noch am Anfang des Wegs zum SDL stehen hilft es auf externe Kräfte setzen zu können, die Cyber Security Anstrengungen mit anschieben. Erfahrene Dienstleister haben eine Vorstellung, welche SDL-Anforderungen mehr Kapazitäten binden, welche konkreten Schulungen fürs Unternehmen/für die Abteilung Mehrwert bringen, und wie nachhaltig Prozesse modelliert und ins Unternehmen integriert werden.

- Aufgabenteilung: Fachkenntnis zu produktspezifischen Anforderungen, Architekturen und Abhängigkeiten zu anderen Komponenten muss nicht in einer zentralen Cyber Security Abteilung verfügbar sein

- Skalierung: Durch neu ausgebildete Cyber Security Subject Matter Experts in den Fachabteilungen verankert sich der Secure Development Lifecycle bei Entwicklern, Testern, Support, und Kundenvertretern. Die Cyber Security Personallast kann dadurch auch zu einem gewissen Grad abgefedert werden. Zudem muss das Cyber Security Kernteam nicht bei üblichen Cyber Security Aktivtäten eingebunden werden, was die Agilität der Entwicklung steigert.